E. La maintenance et la sécurité

A. OUTILS DE MAINTENANCE

Par maintenance, on entend conserver l'ordinateur en bon état de fonctionnement ; Les outils associés concernent :

![]() Le recueil d'informations sur le système

Le recueil d'informations sur le système

![]() La gestion de l'alimentation

La gestion de l'alimentation

![]() La gestion des disques durs

La gestion des disques durs

![]() La gestion des pilotes

La gestion des pilotes

![]() La mise à jour du système

La mise à jour du système

![]() La sauvegarde du système

La sauvegarde du système

Ils sont accessibles par le biais du panneau de configuration ou du menu outils systèmes dans les programmes "accessoires".

1. MAINTENANCE AUTOMATIQUE

La maintenance est automatisée et dispense l'utilisateur de la plupart des interventions.

panneau

de configuration

panneau

de configuration

<clic

g> sur ![]()

2. INFORMATIONS DU SYSTÈME

Cet outil donne des informations sur l'ordinateur lui-même.

![]() menu

démarrer

menu

démarrer

<clic

d>

![]()

panneau

de configuration

panneau

de configuration

<clic

g> sur ![]()

![]()

![]() permet d'optimiser les performances

permet d'optimiser les performances

<clic g> sur ![]()

paramétrer les options une à une

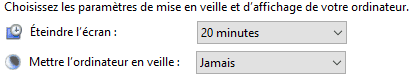

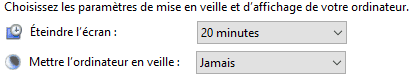

3. GÉRER L'ALIMENTATION

La consommation électrique de l'ordinateur est un point de plus en plus important, non seulement pour les ordinateurs portables mais aussi pour les ordinateurs de bureau qui restent souvent allumés toute la journée ( sinon la nuit). Windows 10 est conçu pour rester en permanence fonctionnel et pour se mettre en veille si non utilisé.

![]() menu

démarrer

menu

démarrer

<clic

d>

![]()

CHOISIR UNE OPTION

<CLIC> SUR ![]() POUR RÉGLER SES CARACTÉRISTIQUES DE BASE

POUR RÉGLER SES CARACTÉRISTIQUES DE BASE

(délais d'extinction de l'écran et de mise en veille de l'ordinateur)

<CLIC G> SUR ![]()

panneau

de configuration

panneau

de configuration

<clic g> sur ![]()

CHOISIR UNE OPTION

<CLIC> SUR ![]() POUR RÉGLER SES CARACTÉRISTIQUES DE BASE

POUR RÉGLER SES CARACTÉRISTIQUES DE BASE

(délais d'extinction de l'écran et de mise en veille de l'ordinateur)

<CLIC G> SUR ![]()

![]()

![]() donne accès au paramétrage spécifique de chaque composant (sortie mode veille, états

d'activité mini et maxi du processeur...)

donne accès au paramétrage spécifique de chaque composant (sortie mode veille, états

d'activité mini et maxi du processeur...)

![]()

Dans le volet de tâches des options d'alimentation, vous avez la possibilité de créer votre propre mode de gestion de l'alimentation plutôt que de modifier les modes existants

![]() ainsi que de gérer l'action des boutons d'alimentation et de mise en veille de l'ordinateur

ainsi que de gérer l'action des boutons d'alimentation et de mise en veille de l'ordinateur ![]()

![]()

En fonction de la nature de l'ordinateur (bureau ou

portable),

Adapter les paramètres d'alimentation (de

base ou avancés selon votre choix)

Bureau : usage normal / Ordinateur portable : économie d'énergie

La fenêtre paramètres propose une gestion simplifiée

![]() PARAMÈTRES

PARAMÈTRES

<clic g> sur

<clic g> sur ![]()

![]()

![]() affiche la fenêtre du panneau de configuration

affiche la fenêtre du panneau de configuration

4. GÉRER LE DISQUE DUR

Le disque dur, même s'il est pour la vitesse peu à peu remplacé par les ssd et pour le stockage par le stockage en ligne, reste un composant essentiel de l'ordinateur. Une bonne gestion des disques durs est alors indispensable pour conserver une machine performante. Cette gestion consiste en 3 points :

![]() Nettoyer le disque des fichiers temporaires, de

cache, d'installation d'applications

Nettoyer le disque des fichiers temporaires, de

cache, d'installation d'applications

![]() Vérifier le disque pour accéder aux

fichiers rapidement sans perdre de données

Vérifier le disque pour accéder aux

fichiers rapidement sans perdre de données

![]() Défragmenter le disque pour rassembler en un

seul morceau les différents fragments d'un fichier dispersés sur les

différents plateaux et pistes du disque dur

Défragmenter le disque pour rassembler en un

seul morceau les différents fragments d'un fichier dispersés sur les

différents plateaux et pistes du disque dur

![]() Créer un pool de disques pour augmenter la

sécurité

Créer un pool de disques pour augmenter la

sécurité

![]()

Ces fonctions sont automatisées mais il peut être nécessaire de les lancer manuellement

a) NETTOYAGE

En supprimant tous les fichiers inutiles, non seulement on gagne de la place sur le disque mais on améliore les performances de l'ordinateur qui met moins longtemps pour trouver puis ouvrir un fichier.

ordinateur

ordinateur

![]() explorateur

explorateur

<clic

g> sur

![]()

sélectionner

le disque à

nettoyer

<clic d> ![]()

<clic>

sur

![]()

cocher

les types

de fichier à supprimer

![]() pour valider

pour valider

<clic g> sur ![]() pour

confirmer

pour

confirmer

![]()

![]() permet d'effacer des fichiers temporaires d'installation et de mise à jour Windows et autres qui prennent souvent beaucoup de place

permet d'effacer des fichiers temporaires d'installation et de mise à jour Windows et autres qui prennent souvent beaucoup de place

![]()

Vous pouvez là encore utiliser ccleaner à la place ou en complément des outils Windows

![]()

Les fichiers programmes téléchargés comme les fichiers temporaires, les fichiers internet temporaires, les fichiers logs et de rapport d'erreur peuvent être supprimés ; Ne supprimer les fichiers de la corbeille et les miniatures que si manque de place

![]()

Lancer le nettoyage de votre disque dur

b) VÉRIFICATION

Windows dix vérifie la cohérence des tables de fichiers et répare les erreurs.

ordinateur

ordinateur

![]() explorateur

explorateur

<clic

g> sur

![]()

sélectionner

le disque à

nettoyer

<clic d> ![]()

onglet ![]()

<clic>

sur

![]()

<clic

g> sur

c) DÉFRAGMENTATION

La défragmentation est normalement automatique mais si le micro est lent ou pose des problèmes de fonctionnement, ne pas hésiter à la lancer manuellement.

ordinateur

ordinateur

![]() explorateur

explorateur

<clic

g> sur

![]()

sélectionner

le disque à

nettoyer

<clic d> ![]()

onglet ![]()

<clic>

sur

![]()

sélectionner

le

disque

<clic

g> sur

![]()

![]()

La défragmentation est normalement planifiée de manière à ce qu'elle s'exécute automatiquement. Si ce n'est pas le cas, <clic g> sur ![]()

![]()

![]() permet de personnaliser la fréquence de la défragmentation

permet de personnaliser la fréquence de la défragmentation

d) OPTIMISER L'ESPACE

Windows permet d'optimiser l'espace disque, notamment en supprimant les fichiers inutiles.

![]() PARAMÈTRES

PARAMÈTRES

<clic g> sur

<clic g> sur ![]()

l'utilisation des disques

s'affiche

Pour afficher la répartition de l'occupation.

![]()

![]() stockage

stockage

<clic g> sur un disque

![]()

Cette fenêtre ![]() gère aussi le disque par défaut d'enregistrement par type de fichier

gère aussi le disque par défaut d'enregistrement par type de fichier

e) CRÉER UN POOL

Si plusieurs disques durs sont disponibles, Windows peut les considérer comme un pool (technologie raid ) afin d'écrire dur plusieurs disques à la fois et de limiter les risques en cas de plantage d'un disque.

![]()

C'est une option qu'il faut choisir à l'origine car le contenu des lecteurs utilisés par le pool est effacé

panneau

de configuration

panneau

de configuration

<clic

g> sur ![]()

<clic

g> sur![]()

f) GESTION DES DISQUES

Windows dix propose un outil d'administration des disques permettant une gestion très complète.

![]() menu

démarrer

menu

démarrer

<clic

d> ![]()

<DOUBLE CLIC> SUR

DANS LE VOLET DE GAUCHE, SÉLECTIONNER![]()

panneau

de configuration

panneau

de configuration

<clic

g> sur ![]()

<double clic> sur

dans le volet de

gauche, sélectionner

![]()

![]()

Avant de pouvoir être utilisé, un disque dur doit être partitionné puis formaté :

Partitionné : on définit une partie ou la totalité du volume (la partition active est celle à partir de

laquelle le système démarre) – on peut utiliser un système d'exploitation différent par partition

Formaté : on crée dans cette partition un système de fichiers (une table qui dit : tel morceau de fichier est

à tel endroit du disque dur) pour le système d'exploitation donné (le système de fichier de Windows dix

est ntfs)

![]()

Toutes les opérations effectuées ici sont liées à l'installation du système ou à une maintenance avancée ; certaines détruisent les données du disque et doivent être utilisées avec circonspection

(1) MODIFIER LA LETTRE DE LECTEUR

Il peut arriver que la lettre affectée à un disque ne soit pas adaptée ; Windows dix permet de la modifier ; c'est une des rares opérations qui soit ici à peu près sans risque.

gestion

de l'ordinateur

gestion

de l'ordinateur

![]() gestion

des disques

gestion

des disques

sélectionner

le disque dans le

volet principal

<clic d> ![]()

ou

menu

![]()

![]()

![]()

<clic> sur ![]()

affecter une lettre

![]() pour valider

pour valider

![]()

Si des fichiers liés au système ou à des programmes ont été enregistrés sur ce disque, il risque d'y avoir des problèmes de fonctionnement

(2) FORMATER UN DISQUE

Il est nécessaire de formater un nouveau disque dur avant de pouvoir l'utiliser. En effet, bien qu'affiché dans les outils d'administration, Il n’apparaît dans la fenêtre "ordinateur" qu'une fois formaté.

![]()

Le formatage du disque supprime toutes les données existantes sur le disque

gestion

de l'ordinateur

gestion

de l'ordinateur

![]() gestion

des disques

gestion

des disques

sélectionner

le disque dans le

volet principal

<clic d> ![]()

ou

menu

![]()

![]()

![]()

![]() pour valider

pour valider

![]() avancé

avancé

Windows dix permet aussi de gérer des volumes dynamiques, des disques raid, d'étendre ou réduire des volumes existants

5. GÉRER LES TACHES

Le planificateur de tâches est un outil puissant et complet qui permet d'initier des actions en fonction de conditions de paramétrage d'un déclencheur.

a) AFFICHER LE PLANIFICATEUR DE TÂCHES

Certains programmes permettent de planifier une tâche, auquel cas la tâche s'affichera dans le gestionnaire de tâches ; vous pouvez aussi créer directement la tâche à partir du gestionnaire (lancer un programme, envoyer un mail, afficher un message…) en fonction de critères que vous déterminez et à la date et avec la fréquence que vous paramétrez.

panneau

de configuration

panneau

de configuration

<clic

g> sur ![]()

<double clic> sur

b) AFFICHER LES TÂCHES ACTIVES

Les tâches actives sont celles programmées par le système ou par l'utilisateur, qu'elles soient en cours ou prévues.

planificateur

de tâches

planificateur

de tâches

<clic>

sur

![]() du volet

principal

du volet

principal

le volet se déroule et

les tâches actives s'affichent

c) AFFICHER LES TÂCHES PAR NATURE

Il est aussi possible d'afficher les tâches en fonction de leur nature en sélectionnant le dossier concerné de la bibliothèque dans le volet de gauche.

planificateur

de tâches

planificateur

de tâches

<clic>

sur

![]() de

de

![]() du volet

gauche

du volet

gauche

pour développer la

bibliothèque de tâches

sélectionner

un

dossier de tâches

les tâches appartenant

au dossier s'affichent dans le volet

central

d) CRÉER UNE TÂCHE

Windows dix affiche dans le volet de gauche une bibliothèque dans laquelle doivent être rangées les nouvelles tâches.

planificateur

de tâches

planificateur

de tâches

sélectionner

un

dossier de tâches

<clic>

sur

![]() (assistant)

du volet actions (à

droite)

(assistant)

du volet actions (à

droite)

nommer la tâche

<clic

g>

sur ![]()

indiquer la périodicité

<clic g> sur ![]()

indiquer le jour et l'heure

<clic g> sur ![]()

indiquer l'action

<clic g> sur ![]()

indiquer e programme à utiliser

<clic g> sur ![]()

<clic g> sur ![]()

la tâche s'affiche dans

le volet principal lorsque le dossier qui la contient est

sélectionné

![]()

Une des difficultés d'utilisation est de savoir où se trouve et comment s'appelle l'exécutable du programme que l'on veut lancer

![]()

Créer une tâche ayant les caractéristiques ci-après dans un dossier "test" à créer

e) MODIFIER UNE TÂCHE

Les caractéristiques d'une tâche peuvent être modifiées.

planificateur

de tâches

planificateur

de tâches

dans le volet de

gauche, sélectionner le dossier de la bibliothèque

dans le volet central haut, sélectionner la tâche

elle s'affiche dans le

détail dans le volet bas

dans le volet

"actions" à droite et

en bas, groupe "éléments

sélectionnés"

<clic> sur ![]()

modifier les caractéristiques

![]() pour

valider

pour

valider

![]()

Les propriétés de la tâche sélectionnée s'affichent dans la partie inférieure du volet principal

![]()

Modifier la tache précédente pour qu'elle s'exécute à 14h00

f) SUSPENDRE UNE TÂCHE

Il peut être nécessaire de désactiver momentanément une tâche.

planificateur

de tâches

planificateur

de tâches

sélectionner la tâche

en bas et à droite du volet "actions", dans le groupe "éléments sélectionnés"

<clic> sur ![]()

![]()

Une tache suspendue doit être réactivée par

![]()

![]()

Suspendre la tache précédente puis la réactiver

g) EXÉCUTER UNE TÂCHE

Une tâche peut être exécutée immédiatement sans attendre son déclenchement.

planificateur

de tâches

planificateur

de tâches

sélectionner la tâche

en bas et à droite du volet "actions", dans le groupe "éléments sélectionnés"

<clic> sur ![]()

![]()

Exécuter la tache précédente

h) SUPPRIMER UNE TÂCHE

Il faut supprimer, avec précaution, les tâches anciennes ou inutiles.

planificateur

de tâches

planificateur

de tâches

sélectionner la tâche

en bas et à droite du volet "actions", dans le groupe "éléments sélectionnés"

<clic> sur ![]()

![]()

Supprimer la tache précédente

6. METTRE À JOUR WINDOWS

La mise à jour du système d'exploitation est automatique. Ces mises à jour vont permettre à l'ordinateur de continuer à évoluer pour pouvoir communiquer de manière optimisée avec les autres machines. Elles vont aussi permettre d'actualiser les défenses contre les attaques extérieures et d'améliorer les performances globales du système.

a) DÉSINSTALLER UNE MISE À JOUR

Il est possible de désinstaller une mise à jour problématique.

panneau

de configuration

panneau

de configuration

<clic

g> sur ![]()

dans le volet de gauche

<clic g> sur ![]()

sélectionner la mise à jour

<clic g> sur ![]()

b) RECHERCHER DES MISES À JOUR

Même si tout est automatisé, il est possible d'aller vérifier que tout est à jour.

![]() PARAMÈTRES

PARAMÈTRES

<clic g> sur

![]() sélectionné

sélectionné

<clic g> sur ![]()

c) DIFFÉRER LES MISES À JOUR

Il reste possible de bloquer les mises à niveau (les mises à jour de sécurité continuent à se faire.

![]() sélectionné

sélectionné

<clic g> sur ![]()

cocher ![]()

d) PARAMÉTRER L'INSTALLATION

Il est désagréable de voir son ordinateur redémarrer alors que l'on est en plein travail. Cette option peut être paramétrée.

![]() sélectionné

sélectionné

<clic g> sur ![]()

sélectionner ![]()

7. METTRE À JOUR DES PILOTES

Le pilote est le programme qui fait le lien entre le système d'exploitation et le matériel ; si le système d'exploitation évolue, il faut le plus souvent faire aussi évoluer le pilote afin que le système puisse utiliser le périphérique.

a) AFFICHER LE PILOTE

Tous les détails du pilote sont affichés dans le gestionnaire de périphériques.

![]() menu

démarrer

menu

démarrer

<clic

d> ![]()

DÉVELOPPER LA CLASSE DE PÉRIPHÉRIQUES

SÉLECTIONNER LE PÉRIPHÉRIQUE

<CLIC D> ![]()

ONGLET ![]()

panneau

de configuration

panneau

de configuration

<clic

g> sur ![]()

DÉVELOPPER LA CLASSE DE PÉRIPHÉRIQUES

SÉLECTIONNER LE PÉRIPHÉRIQUE

<CLIC D> ![]()

ONGLET ![]()

b) METTRE À JOUR LE PILOTE

La mise à jour des pilotes peut s'avérer nécessaire mais n'est pas obligatoire ; Une nouvelle version d'un pilote présente souvent des avantages :

![]() Résoudre les problèmes de bug qui peuvent survenir dans des configurations particulières

Résoudre les problèmes de bug qui peuvent survenir dans des configurations particulières

![]() Améliorer les performances du système par une meilleure adaptation

Améliorer les performances du système par une meilleure adaptation

![]() Optimiser le pilote lui-même par un code plus compact et plus rapide

Optimiser le pilote lui-même par un code plus compact et plus rapide

![]()

![]()

barre

des menus

<clic g> sur ![]()

ou <clic

d>

![]()

![]() onglet

pilote

onglet

pilote

<clic

g> sur ![]()

![]()

Si vous avez un système qui fonctionne de manière satisfaisante, il est inutile de prendre le risque de le déstabiliser en mettant à jour les pilotes au fur et à mesure des nouvelles versions ( attendre au moins les premières réactions d'utilisateur)

![]()

Si des problèmes de fonctionnement suivent l'installation du pilote, ![]() permet de revenir simplement à l'ancienne version

permet de revenir simplement à l'ancienne version

B. OUTILS DE PROTECTION

La sauvegarde du système permet de récupérer une machine fonctionnelle après un problème. Plusieurs méthodes coexistent, à choisir en fonction de la gravité du problème.

1. LA CONFIGURATION

Elle concerne notamment l'espace disque consacré à la protection.

panneau

de configuration

panneau

de configuration

<clic

g> sur ![]()

dans le volet de

gauche

<clic

g> sur

![]()

sélectionner

le

disque concerné

<clic g> sur ![]()

activer

la

protection ![]()

paramétrer

l'espace

attribué ![]()

![]() pour

valider

pour

valider

2. L'IMAGE SYSTÈME

L'image système est une copie complète de l'ordinateur qui permet de le restaurer à la suite d'un problème grave. Elle ne permet pas de restaurer des éléments spécifiques ( un fichier ou un dossier donné) ; c'est un processus global.

a) CRÉER UNE IMAGE SYSTÈME

L'image peut être créée sur un support de type disque dur, dvd ou réseau.

panneau

de configuration

panneau

de configuration

<clic g> sur ![]()

<clic g> sur ![]() (en bas, à

gauche)

(en bas, à

gauche)

<clic

g> sur ![]()

sélectionner la destination de la sauvegarde (disque, dvd,

réseau…)

<clic g> sur ![]()

sélectionner les lecteurs à sauvegarder

<clic g> sur ![]()

suivre les instructions

![]()

Dès que votre système est installé, complet et stable, faire par précaution une image système et la conserver en lieu sûr

b) RESTAURER UNE IMAGE SYSTÈME

La restauration va s'effectuer au redémarrage de Windows.

![]()

mettre

le dvd

dans l'ordinateur avant de l'allumer

démarrer l'ordinateur

appuyer sur la barre espace à l'affichage du message "appuyer sur

une touche pour démarrer à partir d'un cd/dvd"

choisir "réparer l'ordinateur"

3. LE DISQUE DE RÉCUPÉRATION

Il contient les fichiers et informations nécessaires à une réparation.

a) CRÉER LE DISQUE

Il faut penser à conserver le disque créé en lieu sûr.

panneau

de configuration

panneau

de configuration

<clic

g> sur ![]()

<clic g> sur ![]()

<clic g> sur ![]()

suivre les instructions

<clic g> sur ![]()

b) UTILISER LE DISQUE

Là encore, l'utilisation du disque va dépendre de l'état de l'ordinateur. Le plus sûr étant encore de booter sur le disque.

![]()

mettre

le disque

dans l'ordinateur avant de l'allumer

démarrer l'ordinateur

appuyer sur la barre espace à l'affichage du message "appuyer sur

une touche pour démarrer à partir d'un cd/dvd"

choisir l'option de réparation

4. LA RESTAURATION SYSTÈME

Elle rétablit la description de l'environnement logiciel et matériel (base des registres) à un état antérieur : le système est de nouveau fonctionnel mais dans l'environnement applicatif de la date du point de restauration.

![]()

La base des registres contient toutes les informations logicielles et matérielles mais pas les données de l'utilisateur

![]()

Les applications non installées à la date de la sauvegarde ne seront pas fonctionnelles

Avant une première utilisation, la restauration doit être paramétrée.

a) POINT DE RESTAURATION

Il enregistre la configuration à un moment donné.

panneau

de configuration

panneau

de configuration

<clic

g> sur ![]()

<clic g> sur ![]()

<clic g> sur ![]()

nommer le point de restauration

<clic g> sur ![]()

<clic g> sur ![]()

b) RESTAURATION

La restauration va remplacer la description actuelle de l'enregistrement matériel et logiciel par celle enregistrée.

panneau

de configuration

panneau

de configuration

<clic

g> sur ![]()

<clic g> sur ![]()

<clic

g> sur ![]()

<clic g> sur ![]()

sélectionner le point de restauration

<clic g> sur ![]() pour

effectuer la restauration

pour

effectuer la restauration

C. OUTILS DE SÉCURITÉ

Windows dix est un système très sécurisé ; cela ne veut pas dire qu'il est invulnérable mais simplement que s'il est paramétré et mis à jour correctement, il est normalement à l'abri des attaques ou des risques connus, hors mauvaise manipulation de l'utilisateur.

1. PARE-FEU

Le pare feu ou firewall surveille les accès entrant et sortant de l'ordinateur. Il vous alerte lorsqu'un programme suspect tente d'accéder à la machine ou d'en sortir.

panneau

de configuration

panneau

de configuration

<clic

g> sur ![]()

l'état du pare-feu

est indiqué pour chaque type de réseau

a) CONCEPT

Un Firewall (mur de feu) est un système ou un groupe de systèmes qui renforce la sécurité entre le réseau interne et Internet.

Il détermine

:

![]() À quels services internes il est possible d'accéder de l’extérieur.

À quels services internes il est possible d'accéder de l’extérieur.

![]() Quels éléments externes peuvent accéder aux services internes autorisés.

Quels éléments externes peuvent accéder aux services internes autorisés.

![]() À quels services externes il est possible d'accéder au moyen des éléments internes.

À quels services externes il est possible d'accéder au moyen des éléments internes.

Son principe de fonctionnement est le même que celui d’un routeur avec des listes d’accès. Il agit surtout sur les niveaux 3 et 4 de la couche OSI, c’est-à-dire sur les adresses TCP/IP.

Pour s’assurer d’un niveau minimum de sécurité, il faut réaliser des contrôles tant physiques que logiques, le principal avantage c'est que le Firewall est un point de centralisation : Tout le monde passe par lui pour sortir du réseau Interne pour consulter l'Internet, c'est le seul élément donnant cet accès, si l'on multiplie les points de sortie, on multiplie aussi les points d'entrée.

Le choix d'un Firewall n'est pas à prendre à la légère. En effet, celui-ci, bien que ne pouvant être efficace seul, sera la pièce maîtresse de votre système de sécurité. Comment alors établir lequel sera à la hauteur de vos besoins ?

La première étape est d'identifier vos besoins. Pour vous aider, une analyse des faiblesses de votre réseau est fortement recommandée. Sinon, il se pourrait que vous oubliiez de prendre en compte des ouvertures pouvant s'avérer importantes par la suite. Bien entendu, le firewall ne règlera pas tous vos problèmes. Il n'est que la solution "produit". Des règles strictes de sécurité devront être instaurées et suivies par les employés.

L'analyse se base sur les

critères suivants :

![]() Niveau de protection : La liste des attaques pouvant être contrée par le firewall

Niveau de protection : La liste des attaques pouvant être contrée par le firewall

![]() Types d'authentification possibles : Différentes méthodes d'identifier l'usager accédant à l'information sécurisé

Types d'authentification possibles : Différentes méthodes d'identifier l'usager accédant à l'information sécurisé

![]() Portabilité : Types de systèmes d'opération supportés par le firewall (NT, UNIX)

Portabilité : Types de systèmes d'opération supportés par le firewall (NT, UNIX)

![]() Évolutivité : Capacité du produit et du fabricant à évoluer avec les besoins futurs de votre entreprise

Évolutivité : Capacité du produit et du fabricant à évoluer avec les besoins futurs de votre entreprise

![]() Support : Le nombre de compagnies pouvant faire le service après-vente du produit

Support : Le nombre de compagnies pouvant faire le service après-vente du produit

![]() Interopérabilité entre les produits : La capacité d'intégration avec différents environnements ou produits complémentaires.

Interopérabilité entre les produits : La capacité d'intégration avec différents environnements ou produits complémentaires.

![]() Options de vpn : Les différents standards de vpn admis

Options de vpn : Les différents standards de vpn admis

![]() Flexibilité : Adaptation à différentes politiques de sécurité de l'entreprise.

Flexibilité : Adaptation à différentes politiques de sécurité de l'entreprise.

b) ACTIVER / DÉSACTIVER

Le pare-feu doit être activé pour protéger l'ordinateur.

![]()

dans le volet de gauche

<clic g> sur ![]()

cocher la case adéquate

l'état du pare-feu

peut être modifié pour chaque type de

réseau

![]() pour

valider

pour

valider

![]()

Il est peut être nécessaire de désactiver le pare-feu pour résoudre des problèmes de communication, mais penser à le réactiver après

c) AUTORISER UN PROGRAMME

Lors de leur installation, les programmes qui le nécessitent vont automatiquement se faire reconnaître du pare-feu mais en cas de problème, cette manipulation peut être manuelle.

![]()

dans le volet de gauche

<clic g> sur ![]()

cocher le programme s'il figure dans la liste

ou

![]() pour aller

désigner l'exécutable du programme

pour aller

désigner l'exécutable du programme

![]() pour

valider

pour

valider

d) FONCTIONS AVANCÉES

Elles vont permettre un paramétrage plus pointu.

![]()

dans le volet de gauche

<clic g> sur ![]()

Certaines applications (contrôle à distance, jeu…) nécessitent l'ouverture d'un port spécifique pour communiquer. Il y a deux types de ports : UDP et TCP.

(1) PORTS UDP

udp ( User Datagram Protocol) est un protocole du niveau de la couche transport, tout comme tcp. Contrairement à ce dernier, il travaille en mode non-connecté. Il assure la détection d'erreur, mais pas la reprise sur erreur. Les données transitant par udp peuvent donc être perdues. La grande qualité udp est sa simplicité. L'absence de mécanisme de connexion accélère l'échange des données. udp fonctionne de manière très satisfaisante et performante en réseau local, ces derniers étant très fiables et minimisant les risques d'erreurs.

|

Port UDP entrée |

Service |

Description |

|

0 |

|

Utilisé pour la détection des sites lors de la navigation |

|

53 |

|

|

|

68 |

DHCP |

Utilisé pour une configuration automatique des adresses IP, normalement à fermer pour INTERNET, pas à l'intérieur du réseau |

(2) PORTS TCP

Le protocole tcp (transmission control protocol) est considéré comme le plus important des protocoles au niveau transport. Le protocole tcp est en mode connecté, contrairement au deuxième protocole disponible dans cette architecture qui s'appelle udp. Ce protocole a été développé pour assurer des communications fiables entre deux hôtes sur un même réseau physique, ou sur des réseaux différents.

|

Port TCP |

Service |

Description |

|

0 |

|

Utilisé pour la détection de site, doit être ouvert sur toute la plage d'entrée |

|

20 |

Port de données FTP |

Transfert de fichiers des sites |

|

21 |

Port de contrôle FTP |

|

|

23 |

Telnet |

|

|

25 |

SMTP |

Courrier sortant |

|

53 |

Domain Name Server (DNS) |

|

|

80 |

World Wild Web |

Navigation sur Internet |

|

110 |

POP3 (Post Office Protocol) |

Courier entrant |

|

443 |

|

Navigation sur certains sites sécurisés |

|

8080 |

Proxy de skynet |

Le port peut varie d'un fournisseur à l'autre, doit être ouvert sur toute la plage d'adresse 0 à 255.255.255.255 |

|

Port TCP |

Service |

Description |

|

22 |

SSH remote login protocole |

Utilisé dans certaines applications de connexion à distance |

|

53 |

Domain Name Server (DNS) |

Nécessaire pour détecter si l'adress IP correspond à une adresse valide, généralement fermé. Ce port est utilisé identiquement en UDP et IP. Il doit normalement être fermé en entrée sur le réseau interne. |

|

70 |

Gopher protocol |

|

|

119 |

|

Utilisé par les news |

|

143 |

Protocole de courrier sécurisé IMAP 3 |

|

|

220 |

Protocole de courrier sécurisé IMAP 4 |

|

|

1863 |

MSN Messenger |

Envoyer et recevoir les messages |

|

7000-7099 |

Logiciel bancaire ISABEL |

Suivant une adresse TCP/IP locale de départ et une adresse finale (le site). |

|

68 |

DHCP |

Utilisé pour une configuration automatique des adresses IP |

|

137 |

Netbios Name Service |

Permet le partage de fichiers et d'imprimantes et donc d'utiliser ce partage via INTERNET |

|

138 |

NetBios |

|

|

139 |

NetBios |

|

|

445 |

Netbios |

Fonctionnalité supplémentaire implantée à partir de Windows 2000 (hors millenium) |

(3) OUVRIR UN PORT

L'ouverture du port dans le pare-feu va éviter que son flux soit bloqué par ce-dernier.

![]()

dans le volet de gauche

<clic g> sur ![]()

<clic g> sur ![]() ou

ou ![]()

ce sont les flux qui entrent

qui sont à surveiller

dans le volet de gauche

<clic g> sur ![]()

activer ![]()

<clic g> sur ![]()

indiquer le type ![]() et le n°

et le n°

![]()

<clic g> sur ![]()

activer ![]()

<clic g> sur ![]()

indiquer le domaine d'application (privé, public…)

<clic g> sur ![]()

nommer la règle

<clic g> sur ![]()

![]()

La règle peut concerner une étendue de port ( ex : 6881-6885) séparés par un tiret ou une liste (6881,6969,6987) séparés par des virgules

![]()

Penser à supprimer le port si vous n'avez plus besoin de l'application qui l'utilisait ; n'oubliez pas que c'est un peu comme une porte qui permet de rentrer ou de sortir. Il est inutile de la laisser ouverte si ce n'est pas nécessaire

Ce port doit aussi être ouvert dans l'interface du routeur.

Ainsi que dans le pare-feu de ce routeur :

(4) PROPRIÉTÉS DE LA RÈGLE

Les propriétés de la règle créée peuvent être modifiées.

![]()

dans le volet de gauche

<clic g> sur ![]()

<clic g> sur ![]() ou

ou ![]()

dans le volet de gauche

<clic g> sur la RÈGLE à modifier

dans le volet de droite

<clic g> sur ![]()

effectuer la modification

![]() pour

valider

pour

valider

![]()

La modification peut concerner, le port, sa nature, les adresses ip associées, les utilisateurs associés

2. SPYWARES - MALWARES - ADWARES

Ils sont assimilables aux virus mêmes s'ils font généralement moins de dommages. La plupart ont pour but d'envoyer des informations (cookies, mots de passe, adresse mail, habitudes…) à partir de votre ordinateur vers des serveurs pirates qui les utilisent à des fins malhonnêtes.

![]()

On trouve dans le logiciel libre de très bons anti-spywares ( spybot de https://www.safer-networking.org/fr/).

Ces programmes ne sont pas tout à fait des virus mais pas loin. Selon leur type, ils vont se contenter de rechercher sur votre ordinateur toutes les informations vous concernant (spyware) et les envoyer dans des bases de données qui serviront à envoyer des spams (pourriels) ou à faire du phishing (hameçonnage), ils provoqueront des malfonctionnements incompréhensibles de l'ordinateur, vous demanderont sans arrêt de payer (nagware) ou vous bloqueront en échange d'argent (randsomware)…

![]() Un spam ou pourriel est juste un mail commercial non sollicité ; cependant, si un logiciel malveillant récupère votre adresse Email sur votre ordinateur, c'est plus de 50 par jour que vous pouvez recevoir et pire, les adresses figurant dans votre carnet

vont aussi en recevoir et avec comme provenance possible, votre propre adresse Email

Un spam ou pourriel est juste un mail commercial non sollicité ; cependant, si un logiciel malveillant récupère votre adresse Email sur votre ordinateur, c'est plus de 50 par jour que vous pouvez recevoir et pire, les adresses figurant dans votre carnet

vont aussi en recevoir et avec comme provenance possible, votre propre adresse Email

![]() Le phishing ou hameçonnage consiste à

envoyer un mail en se faisant passer pour une institution afin de

récupérer vos informations bancaires, de carte bleue ou de compte paypal

(paiement

en ligne)… sur un site ayant

toutes les apparences du site original mais qui est un faux.

Le phishing ou hameçonnage consiste à

envoyer un mail en se faisant passer pour une institution afin de

récupérer vos informations bancaires, de carte bleue ou de compte paypal

(paiement

en ligne)… sur un site ayant

toutes les apparences du site original mais qui est un faux.

a) WINDOWS DEFENDER

Windows Defender protège l'ordinateur contre ces logiciels malveillants.

panneau

de configuration

panneau

de configuration

<clic

g> sur ![]()

l'état du pare-feu

est indiqué pour chaque type de réseau

![]()

![]() de la fenêtre

de la fenêtre ![]() donne des informations complémentaires sur Windows Défender

donne des informations complémentaires sur Windows Défender

![]()

Pour éviter le phishing, n'allez jamais sur un site Web sensible ( banque, ccp,

assurances…) à partir d'un mail reçu mais toujours à partir du navigateur internet en saisissant l'adresse ou en l'appelant à partir des favoris

Veiller à ce que la mention htpps ( et non http) soit toujours bien indiquée dès que vous accédez

à des Informations confidentielles (![]() ) ; le site est alors sécurisé.

) ; le site est alors sécurisé.

![]()

Se méfier des programmes inconnus qui vous révèlent des virus ou spywares inexistants afin que vous installiez le produit en question sur votre machine ; c'est alors et, malgré son nom tout à fait parlant, l'application qu'il vous est proposé d'installer qui est le spyware

![]()

Selon les configurations, il se peut que l'antivirus installé ait pris le relais de Windows Défender pour protéger le système

b) LANCER UNE ANALYSE

En cas de doute sur le comportement de l'ordinateur, ne pas hésiter à lancer une analyse.

![]()

<clic g> sur ![]()

c) MODIFIER LES PARAMÈTRES

Windows Defender est déjà paramétré pour faire régulièrement des analyses de l'ordinateur ; ces paramètres peuvent être modifiés.

![]()

<clic g> sur outils

<clic g> sur ![]()

paramétrer les options notamment d'analyse automatique

<clic g> sur ![]()

3. ANTIVIRUS

Un antivirus protège l'ordinateur contre les virus. Un virus est un programme malveillant dont l'objectif est de causer à différents niveaux, le plus de dommages possibles aux données, aux applications et à l'ordinateur lui-même.

Le centre sécurité et maintenance informe sur l'état de l'antivirus.

principes

:

![]() Un programme vérifie tous les fichiers et

processus qui rentrent ou s'activent dans l'ordinateur, les compare à une base

d'informations et bloque les éléments suspects. ; ce programme,

symbolisé par une icône dans la zone de notification, doit être

actif en permanence.

Un programme vérifie tous les fichiers et

processus qui rentrent ou s'activent dans l'ordinateur, les compare à une base

d'informations et bloque les éléments suspects. ; ce programme,

symbolisé par une icône dans la zone de notification, doit être

actif en permanence.

![]() Un programme plus important, l'antivirus lui-même, va vérifier la mémoire vive de l'ordinateur et les mémoires de stockage ; là encore, il va comparer ce qu'il trouve à une base d'informations de "signatures". Il doit être lancé manuellement ou vous pouvez

programmer une analyse régulièrement ( toutes les semaines

par exemple) ; c'est un complément du programme précédent.

Un programme plus important, l'antivirus lui-même, va vérifier la mémoire vive de l'ordinateur et les mémoires de stockage ; là encore, il va comparer ce qu'il trouve à une base d'informations de "signatures". Il doit être lancé manuellement ou vous pouvez

programmer une analyse régulièrement ( toutes les semaines

par exemple) ; c'est un complément du programme précédent.

![]() Une base d'informations sur l'ordinateur est quotidiennement mise à jour par Internet des nouvelles signatures de virus ; sans mise à jour régulière, l'efficacité de l'antivirus décroit de manière exponentielle.

Une base d'informations sur l'ordinateur est quotidiennement mise à jour par Internet des nouvelles signatures de virus ; sans mise à jour régulière, l'efficacité de l'antivirus décroit de manière exponentielle.

![]() Des programmes annexes, spécifiques à chaque virus, sont mis à disposition par les éditeurs pour éradiquer des virus particulièrement malveillants qui auraient réussi à passer ou pour réparer les dommages causés par ces

mêmes virus lorsque cela est possible.

Des programmes annexes, spécifiques à chaque virus, sont mis à disposition par les éditeurs pour éradiquer des virus particulièrement malveillants qui auraient réussi à passer ou pour réparer les dommages causés par ces

mêmes virus lorsque cela est possible.

![]()

Un antivirus est indispensable ; aller sur internet sans antivirus pour protéger l'ordinateur, c'est s'exposer à des problèmes de fonctionnement graves, des pertes de données et probablement l'arrêt complet de la machine dans un délai très court

![]()

Certains antivirus fonctionnent sur le mode prédictif ; ils analysent le comportement des processus pour voir si celui-ci est de type viral ou non ; ce type d'antivirus nécessite un paramétrage très fin

a) VIRUS SYSTÈME

Ils sont aussi appelés virus de boot et viennent infecter les fichiers situés sur la zone amorce du système, c'est-à-dire la première partie du disque lue par l'ordinateur. Il remplace le contenu de la zone d'amorçage par son propre code. Il est difficile de s'en débarrasser et cause le plus souvent un dysfonctionnement de la machine pouvant entraîner la perte de données. Les données ne sont pas, à priori, concernées.

b) VIRUS PROGRAMME

Ils sont aussi appelés virus de fichiers et infectent les programmes. Le virus s'active dès que le fichier est lancé mais l'utilisateur ne s'aperçoit de rien car le programme fonctionne.

c) CHEVAUX DE TROIE

Le cheval de Troie se niche à l'intérieur d'un programme ; il est actif dès le programme hôte utilisé ; une variante, la bombe logique attend un événement particulier pour s'exécuter (date, conditions précises…)

d) VIRUS MACROS

Les virus macro sont des macro-commandes particulières qui se reproduisent d'elles-mêmes au sein des fichiers de données générés par des applications telles que Microsoft Word et Excel. La plupart des virus macro ont pour cibles les documents Word. Lorsqu'un fichier contenant une macro infectée est ouvert, le virus se copie automatiquement dans le modèle global de Word (le fichier NORMAL.DOT) grâce à des fonctions qui sont exécutées dès le chargement du document. Le virus peut alors infecter d'autres fichiers Word. Tous les documents ouverts ou créés après que le modèle global ait été infecté se trouvent à leur tour infectés. Les virus macro, qui font alors partie du document même, se répandent dès qu'un utilisateur infecté transmet ses fichiers sur disquettes, par transfert ou dès qu'un fichier infecté se trouve joint à un message électronique. Les éditeurs, et notamment Microsoft, ont résolu en partie le problème en donnant une extension spécifique (….x) aux fichiers et modèles contenant des macrocommandes.

e) VIRUS DE SCRIPT

Ils utilisent les différents langages de script qui permettent de contrôler l'environnement du logiciel. Ils sont le plus souvent dans des langages répandus (vb script ou Java script). Ils se répliquent très vite grâce à Internet par l'intermédiaire des messageries électroniques.

f) VERS

Contrairement aux virus, les vers (worms) n'ont pas besoin d'infecter un programme ou un support pour se reproduire. Ils se reproduisent seuls en utilisant les connexions réseau pour se propager. Ils utilisent très souvent les carnets d'adresses de l'ordinateur pour s'auto envoyer.

Un certain nombre de précautions permettent de limiter les possibilités d'infection.

![]() Installer un antivirus efficace

Installer un antivirus efficace

![]() Vérifier la mise à jour quotidienne des fichiers de définition de virus à partir du site internet de l'éditeur

Vérifier la mise à jour quotidienne des fichiers de définition de virus à partir du site internet de l'éditeur

![]() Programmer une analyse complète du système au moins une fois par semaine.

Programmer une analyse complète du système au moins une fois par semaine.

![]() Créer dans vos carnets d'adresse un correspondant dont le nom commence par la valeur "zéro" et avec une adresse inventée ; la valeur "zéro" fera que ce correspondant sera le premier par lequel le virus s'auto-envoiera et l'adresse fausse fera que vous

aurez aussitôt un message d'erreur.

Créer dans vos carnets d'adresse un correspondant dont le nom commence par la valeur "zéro" et avec une adresse inventée ; la valeur "zéro" fera que ce correspondant sera le premier par lequel le virus s'auto-envoiera et l'adresse fausse fera que vous

aurez aussitôt un message d'erreur.

4. CHIFFREMENT

Une facette importante de la sécurité est de s'assurer que les données stockées sur la machine restent privées.

a) CHIFFREMENT DES DOSSIERS HORS CONNEXION

Le principe de la mise à disposition de manière transparente des fichiers stockés sur le réseau, même lorsque le réseau n'est pas connecté repose sur une copie de ces mêmes fichiers dans un dossier spécifique géré et synchronisé par Windows dix. Cependant, cette copie des fichiers est vulnérable, à moins de décider de chiffrer ces derniers pour empêcher leur ouverture par une personne non autorisée. Ce chiffrement est complètement transparent pour l'utilisateur.

panneau

de configuration

panneau

de configuration

<clic

g> sur ![]()

dans le

volet de gauche

<clic g> sur ![]()

onglet ![]()

![]() pour

valider

pour

valider

b) CHIFFREMENT BITLOCKER

Le chiffrement Bitlocker chiffre tous les fichiers et dossiers du disque. Ils sont alors illisibles pour tout utilisateur non autorisé. Pour qu'un disque puisse être chiffré de cette manière, il doit cependant posséder deux partitions ntfs.

panneau

de configuration

panneau

de configuration

<clic g> sur ![]()

sélectionner

le

disque

<clic g> sur ![]()

saisir le mot de passe (8 caractères

minimum)

choisir d'enregistrer ou d'imprimer la clé

![]()

L'enregistrer sur son compte Microsoft peut être une solution pérenne

![]()

Bitlocker utilise une clé de chiffrement pour crypter les fichiers BitLocker fonctionne grâce à une puce TPM (Trusted Platform Module) intégrée directement à la carte mère. Par défaut, la méthode de chiffrement AES 128 bits est utilisé.

Bien

que ce chiffrement soit suffisant, on peut souhaiter chiffrer en 256 bits :

Recherchez “gpedit.msc” dans ![]()

Aller sur configuration ordinateur, modèles d’administration, chiffrement de lecteur BitLocker

Activer “Sélectionner la méthode et la puissance de chiffrement des lecteurs”

Sélectionner “AES 256 bits“.

![]() pour

valider

pour

valider

5. SMARTSCREEN

Smartscreen a en charge de cataloguer et vérifier les programmes téléchargés à partir d'internet, à la différence de ceux téléchargés à partir de la boutique Microsoft qui sont gérés différemment. C'est à la fois un outil de sécurité pour l'utilisateur et d'information pour Microsoft.

panneau

de configuration

panneau

de configuration

<clic

g> sur ![]()

à gauche, <clic g> sur ![]()

vérifier l'activation (ou

désactiver)

![]() pour

valider

pour

valider

![]()

Si vous désactivez SmartScreen, penser à désactiver aussi les messages du centre de maintenance concernant smatscreen

.

![]()

<clic g> sur ![]()

décocher ou décocher les notifications

![]() pour

valider

pour

valider

D. EN CAS DE PROBLÈMES

En cas de problèmes, plusieurs méthodes permettent de s'en sortir ; elles sont à utiliser selon la gravité de la situation.

![]()

Vous avez aussi la possibilité, si votre machine fonctionne encore, de vous faire aider par un de vos contacts ; celui-ci peut prendre le contrôle de votre micro et éventuellement résoudre votre problème

1. CONFIGURATION DU SYSTÈME

Elle permet notamment de gérer les programmes lancés au démarrage de Windows.

panneau

de configuration

panneau

de configuration

<clic

g> sur ![]()

<double clic> sur

a) MODE DE DÉMARRAGE

En cas de problèmes, il faut définir le mode de démarrage de Windows. Notamment le mode "diagnostic" permet d'identifier un éventuel pilote "défectueux".

onglet ![]()

sélectionner le mode de démarrage ![]()

![]() pour

valider

pour

valider

![]()

![]() permet de démarrer avec une configuration fonctionnelle

permet de démarrer avec une configuration fonctionnelle

b) GÉRER PLUSIEURS SYSTÈMES

Une machine peut recevoir plusieurs systèmes d'exploitation. L'idéal reste d'utiliser des outils externes pour gérer les configurations ( EaseUs Partition Master sur http://fr.easeus.com/partition-manager/) mais Windows 10 permet d'en gérer le démarrage.

onglet ![]()

sélectionner le système

![]() pour

valider

pour

valider

2. DIAGNOSTIC MÉMOIRE

Ce diagnostic permet de vérifier si des problèmes de fonctionnement sont dus à un mauvais fonctionnement de la mémoire vive, auquel cas il faudra changer les barrettes défectueuses.

panneau

de configuration

panneau

de configuration

<clic

g> sur ![]()

<double clic> sur

le diagnostic s'effectue au

redémarrage

3. GESTIONNAIRE DES TÂCHES

Le gestionnaire des tâches permet de gérer l'activité en cours du pc.

![]() menu

démarrer

menu

démarrer

<clic

d> ![]()

![]()

![]()

![]()

<ctrl><alt><suppr>

choisir gestionnaire de

tâches

a) FERMER UNE APPLICATION

La plupart du temps, si une application n'arrive plus à fonctionner normalement, elle s'arrête, redémarre automatiquement, affiche les dernières données sauvegardées et propose d'envoyer un rapport d'erreur à Microsoft.

Si une application pose problème : elle ne

répond plus, fonctionne hiératiquement ou bien encore, si les commandes sont

d'une lenteur extrême, il faut la fermer manuellement.

![]()

dans l'onglet ![]() et la catégorie

et la catégorie

![]()

sélectionner la tâche

<clic g> sur ![]() en bas du

gestionnaire des tâches

en bas du

gestionnaire des tâches

ou

<clic

d>

![]()

<clic> sur ![]() pour fermer le gestionnaire des tâches

pour fermer le gestionnaire des tâches

![]()

Si cela est possible :

Effectuer un enregistrement des données du logiciel à fermer

ou

Faire un copier/coller de la totalité des données dans le presse-papiers puis les récupérer ultérieurement à partir du presse-papiers

![]()

Les applications Microsoft sont sécurisées ; les données sont sauvegardées automatiquement indépendamment de l'utilisateur si bien qu'en cas de "plantage" de l'application, cette dernière est capable de redémarrer aussitôt et de vous proposer les dernières données sauvegardées ; il ne reste plus qu'à choisir la meilleure version des fichiers récupérés et à l'enregistrer

![]()

Si l'ordinateur est bloqué et ne répond plus du tout, même aux commandes précédentes, il ne reste qu'à le fermer manuellement en appuyant plusieurs secondes sur la touche de démarrage en façade du boitier de l'ordinateur puis à le redémarrer

b) CONTRÔLER LES SERVICES

Les services Windows sont des programmes (appartenant le plus souvent au système) remplissant une fonction spécifique. Il peut arriver de devoir arrêter ou démarrer un service manuellement.

![]()

dans l'onglet ![]()

sélectionner le service

<clic d> sur ![]()

<clic> sur ![]() pour fermer le

gestionnaire des tâches

pour fermer le

gestionnaire des tâches

![]()

![]() donne accès au détail des services

donne accès au détail des services

c) PROGRAMMES AU DÉMARRAGE

Un certain nombre de programmes sont lancés automatiquement au démarrage de Windows, que ce soit afin de vérifier une éventuelle mise à jour de ce programme ou de prélancer des exécutables afin de minimiser le temps de démarrage du programme même. Ceci ralentit le démarrage de Windows. Il peut alors être nécessaire d'aller vérifier ces options de démarrage.

![]()

dans l'onglet ![]()

sélectionner le programme

<clic g> sur ![]()

<clic> sur ![]() pour fermer le

gestionnaire des tâches

pour fermer le

gestionnaire des tâches

4. REDÉMARRER ET RÉPARER

Plusieurs options de réparation sont disponibles.

![]() PARAMÈTRES

PARAMÈTRES

<clic g> sur ![]()

a) RÉINITIALISATION

Elle va permettre de réparer Windows en conservant les fichiers de données ou non.

![]()

<clic g> sur ![]()

<clic g> sur ![]()

suivre les instructions

![]()

Certaines applications, notamment celle ne venant pas du Windows Store ne seront pas réinstallées

b) REDÉMARRAGE AVANCÉ

Il est l'équivalent amélioré du mode sans échec des versions précédentes.

![]()

<clic g> sur ![]()

REDÉMARRER LA MACHINE

( de force si nécessaire)

MAINTENIR <MAJ> ET <F8> ENFONCÉ AU DÉMARRAGE

redémarrer la machine

( de force si

nécessaire)

maintenir <maj> et <f8> enfoncé au

démarrage

deux options

![]() Réinitialiser le pc

Réinitialiser le pc

C'est la même option que celle de la récupération de Windows, soit :

![]() Options avancées

Options avancées

Celles-ci doivent permettre de faire repartir la machine.

à utiliser dans cet ordre :

![]() Paramètres

Paramètres

Cette option permet de redéfinir les paramètres de démarrage et de

neutraliser l'application cause des problèmes

![]() Outil de redémarrage système

Outil de redémarrage système

Il va rechercher ce qui empêche le système de fonctionner et, si possible, le

corriger

![]() Restauration du système

Restauration du système

Si le système est planté, cette option permet de récupérer un point

de restauration fonctionnel et de faire redémarrer l'ordinateur

![]() Récupération de l'image

système

Récupération de l'image

système

C'est une image complète du système d'exploitation qui est ici restaurée

à la place de l'actuelle.

![]() Invite de commande

Invite de commande

Elle permet d'accéder au système ne mode non graphique

![]()

Toujours se poser la question : Qu'est-ce qu'il y eu de particulier sur l'ordinateur entre "avant" lorsqu'il marchait bien et "maintenant" ou il ne marche plus ?

Le problème à l'origine du plantage n'est pas toujours difficile à identifier ; si l'ordinateur fonctionnait et que, tout d'un coup, il ne marche plus, il y a eu un événement entre les deux à l'origine de la panne.

cet

événement est généralement :

![]() L'installation d'une nouvelle application, d'un nouveau jeu, d'un nouveau widget

L'installation d'une nouvelle application, d'un nouveau jeu, d'un nouveau widget

Désinstaller l'application, le jeu, le widget

![]() La mise à jour manuelle ou automatique d'un pilote de périphérique

La mise à jour manuelle ou automatique d'un pilote de périphérique

Revenir au pilote précédent

![]() L'installation d'un nouveau périphérique (lecteur dvd, carte,

périphérique usb divers)

L'installation d'un nouveau périphérique (lecteur dvd, carte,

périphérique usb divers)

Mettre à jour le pilote ou désactiver, désinstaller ou enlever physiquement le périphérique

![]() L'attaque d'un virus ou d'un freeware/spyware particulièrement néfaste

L'attaque d'un virus ou d'un freeware/spyware particulièrement néfaste

Analyser l'ordinateur avec un

logiciel antivirus à jour et un antispyware ; éventuellement, rebooter

l'ordinateur sur l'antivirus pour analyser la machine avant le redémarrage de

Windows : ![]()

![]() Une mise à jour de Windows non supportée par la machine

Une mise à jour de Windows non supportée par la machine

Désinstaller la dernière mise à jour et désactiver les mises à jour automatiques

![]() Une défaillance matérielle

Une défaillance matérielle

Réparer ou faire réparer l'ordinateur puis réinstaller éventuellement le système complet (à partir d'un disque de récupération si disponible)

5. RÉPARER LE RÉSEAU (rappel)

Les caractéristiques du réseau peuvent être affichées et si un problème se pose, un utilitaire permet de les diagnostiquer et de les résoudre.

![]()

<clic

g> sur ![]()

![]() zone

notification

zone

notification

<clic

d> sur ![]()

![]()

![]()

Lors de la réparation, Windows vide la mémoire tampon, désactive la carte réseau, la réactive et affecte de nouvelles adresses

![]()

La plupart des problèmes réseau sont générés par un câble défectueux / mal branché ou une adresse ip erronée : Redémarrer service client dhcp puis redémarrer service client

dns

En ligne de commande administrateur :

ipconfig / release

ipconfig / renew

netsh windsock reset